Хакни хакера

Взломы форумов русскоязычных киберпреступников Verified, CrdClub, Exploit, Maza

Оригинал этого материала© "Коммерсант", 19.03.2021, Темная сторона даркнета, Иллюстрации: "Коммерсант"

Юлия Степанова, Юлия Тишина

Теневой рынок торговли персональными данными и доступом к IT-инфраструктуре — явление, которое невозможно игнорировать, хотя бы в силу влияния на экономику, теряющую от хакерских атак 3,5 трлн руб. в год. В конце февраля — начале марта 2021 года вместо уже привычных сообщений об успешных кибератаках на компании или банки появилась информация о взломанных хакерских форумах. Казалось бы, хорошая новость для операторов данных, в среднем тратящих на кибербезопасность по $1,5 млн ежегодно. Но происходящее в хакерском сообществе больше всего напоминает передел рынка со всеми вытекающими последствиями: кибератаки в ближайшее время станут опаснее, а защита от них — дороже.

Потери российской экономики от действий киберпреступников в 2020 году, по оценке Сбербанка, могли составить 3,5–3,6 трлн руб. Эта сумма равна 73% тех средств, которые, по заявлению властей, в течение двух лет потребуются на восстановление всей экономики страны после пандемии. Только объем рынка продаж краденых данных банковских карт в 2020 году, по оценке Group-IB, приблизился к 145 млрд руб., что сопоставимо с тратами россиян на льготную ипотеку за этот год. При этом большая часть кибератак, по данным Microsoft, исходит из России. В сентябре 2020 года корпорация отчиталась, что за последние два года зафиксировала более 13 тыс. уведомлений о хакерских атаках и самый высокий процент сообщений был вызван действиями России.

Но в начале 2021 года «русские хакеры» внезапно сами подверглись атакам. Так, 20 января о взломе сообщил администратор хакерского форума Verified, 16 февраля — кардинг-форум CrdClub (мошенники использовали его для сделок с поставщиками фальшивых кредитных карт), 2 марта об атаках заявил Exploit, а 3 марта — старейший русскоязычный форум Maza. Хакерские форумы — это фактически биржи по продаже киберкриминальных товаров и услуг, говорит технический директор Trend Micro в России и СНГ Михаил Кондрашин. Успешные атаки на такие «биржи» могут означать и то, что активизировались спецслужбы, и то, что сами киберпреступники начали войну без правил за передел теневого рынка. В любом случае для добропорядочных операторов данных новость о взломанных хакерах кажется хорошей. Но не все так просто. Для начала возникает вопрос, зачем вообще специалисты по краже данных из интернета выкладывают в него свои собственные.

Вход по поручительству

Хакерские форумы нужны не только хакерам. На таких форумах покупают или продают сервисы или обсуждают практические аспекты их применения, говорит эксперт по кибербезопасности в «Лаборатории Касперского» Дмитрий Галов. Поэтому среди активных посетителей форумов могут быть программисты, которые пишут код троянов, но сами не проводят атаки, а продают свои услуги злоумышленникам, рассказывает старший аналитик компании Positive Technologies Вадим Соловьев. Другая часть аудитории теневых площадок — «частники», которые не умеют «кодить», но хотят заработать на продаже собранных данных или на атаках. «На форумах также могут быть зарегистрированы, например, те, кто забирает деньги из банкоматов после атаки»,— добавляет господин Соловьев.

Кроме того, по словам экспертов, на форумах можно встретить посредников, которые отрабатывают чей-то заказ либо зарабатывают на перепродаже данных и вредоносного ПО, тех, кто собрал свой ботнет (компьютерная сеть из устройств, зараженных вредоносной программой) и предлагает его как сервис.

От посторонних администраторы форумов защищаются сложным механизмом регистрации и ее высокой ценой. Для регистрации нужно подтвердить свой аккаунт и предоставить «портфолио» или поручительство от действующего пользователя, говорит директор по корпоративным продажам ESET в России Антон Пономарев. Площадка Maza имеет особенно сложный механизм регистрации, и ее цена — $1 тыс. (о числе пользователей дает представление тот факт, что в результате мартовской атаки в свободном доступе оказались данные более 2 тыс. хакеров). К слову, администраторы подобных площадок — фактически хакеры, зарабатывающие на хакерах,— получают деньги и от регистрации, и от участия в обсуждаемых мошеннических схемах. По оценкам собеседника “Ъ” в хакерских кругах, ежемесячно через форум Maza проходит не менее $0,5 млн, а совокупный оборот Maza, Verified и Exploit за месяц превышает более $1 млн.

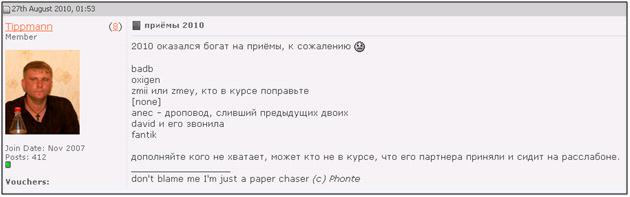

На хакерских форумах часто появляются сообщения о взломе других форумов, но отличительной особенностью последних атак стало то, что их целью были именно крупнейшие и широко известные в андерграунде ресурсы, говорит Вадим Соловьев. «Три форума за один месяц — это странно. Не думаю, что это были обычные хакеры. Кто-то целенаправленно губит форумы»,— уверен один из основателей Exploit.

Карающий меч в погонах

Характер взломов форумов говорит о том, что атакующий обладал подробной информацией о работе площадок, уверены опрошенные “Ъ” эксперты. Система мониторинга форума Exploit, в частности, обнаружила несанкционированный доступ и попытку перехвата и анализа сетевого трафика. Такую атаку могли осуществить «только спецслужбы или люди, которые знают, где расположены серверы», сказал один из основателей Exploit (по данным компании KrebsOnSecurity).

Форумы Maza, Verified и Exploit некоторые собеседники “Ъ” предположительно связывают с экс-оперативником Центра информационной безопасности ФСБ России Дмитрием Докучаевым. Слух о том, что форумы могли взломать по заказу спецслужб, появился на фоне того, что Дмитрий Докучаев попросил суд об условно-досрочном освобождении. Соответствующее обращение его адвокат направил в Лефортовский суд 2 марта. Часть хакерского сообщества выдвинула версию, что для атаки на форумы были использованы данные, полученные от Дмитрия Докучаева в обмен на сокращение срока наказания.

Впрочем, у этой яркой версии при ближайшем рассмотрении обнаруживается множество слабых мест. Во-первых, срок заключения Дмитрию Докучаеву суд так и не сократил. Во-вторых, даже давний антагонист Дмитрия Докучаева, основатель платежной системы ChronoPay Павел Врублевский, не стал прямо указывать на него, а лишь заявил “Ъ”, что не знает, кто взломал форумы, добавив, что «взлом во многом станет концом этих сообществ и снимет постоянный риск для Дмитрия из-за связи с ними». Администратор Maza заявил “Ъ”, что Дмитрий Докучаев не имел отношения ни к администрированию форума, ни к его взлому.

Но самое главное, после атак на форумы никаких заявлений правоохранителей об их закрытии не последовало. Более того, по словам источника “Ъ”, копия Verified появилась на другом адресе, а портал Exploit на данный момент восстановил работу. На Verified появилось объявление, что всем пользователям сбросили пароли, уточняет аналитик компании по кибербезопасности Kela Виктория Кивилевич. По ее словам, CrdClub сейчас работает, а у Expoit приостанавливалась только работа «зеркала» в легальном сегменте интернета. Для спецслужб это нетипично. Так, в 2019 году, когда белорусские силовики вышли на хакерский форум XakFor для русскоговорящих кибервзломщиков, площадка прекратила работу, о ее закрытии отчитались МВД и Следственный комитет республики.

Эксперты указывают и еще на один немаловажный момент. «Атаки на подобные ресурсы правоохранительным органам невыгодны, поскольку они сами постоянно черпают оттуда данные для работы»,— говорит Игорь Залевский.

В результате на первый план выходит версия о том, что сами крупные игроки теневого рынка торговли данными начали его передел.

Киберпередел

Рост атак на хакеров, скорее всего, связан с попытками передела черного рынка IT-услуг и торговли данными, полагает основатель сервиса разведки утечек данных DLBI Ашот Оганесян. По его мнению, за атаками стоят владельцы других форумов, пытающиеся разрушить репутацию конкурентов, или обиженные члены сообщества. К этой версии склоняется и Павел Ситников (см. интервью).

Локальные разборки конкурирующих группировок могут оказать разрушительное воздействие на хакерское сообщество, главным страхом для которого является деанонимизация. Она возможна, если владельцы взломанных ресурсов вели журнал IP-адресов, говорит Вадим Соловьев. В таком случае, по его мнению, правоохранительным органам будет гораздо проще вычислить реальное местоположение преступников.

Разоблачение участников форумов, безусловно, осложнит работу теневых площадок, считают эксперты. Их пользователи «перетекут» на другие ресурсы, «что вполне соответствует задачам атакующих», считает господин Оганесян, ведь речь идет о борьбе с конкурентами. Но администраторы всех сохранившихся площадок при этом усложнят процедуру приема новых членов, повысят защиту цифровой инфраструктуры и откажутся от хранения данных пользователей, полагает Антон Пономарев.

Члены хакерских группировок станут вести себя осторожнее, уверен эксперт управления информационной безопасности Softline Илья Тихонов. На фоне подобных атак некоторые хакеры уже перестают заниматься своей деятельностью, подтверждает руководитель отдела расследования киберинцидентов JSOC CERT «Ростелекома» Игорь Залевский. Те же, кто «остается в игре», повышают цены на свои услуги с учетом рисков раскрытия личности после взлома очередного форума, говорит он.

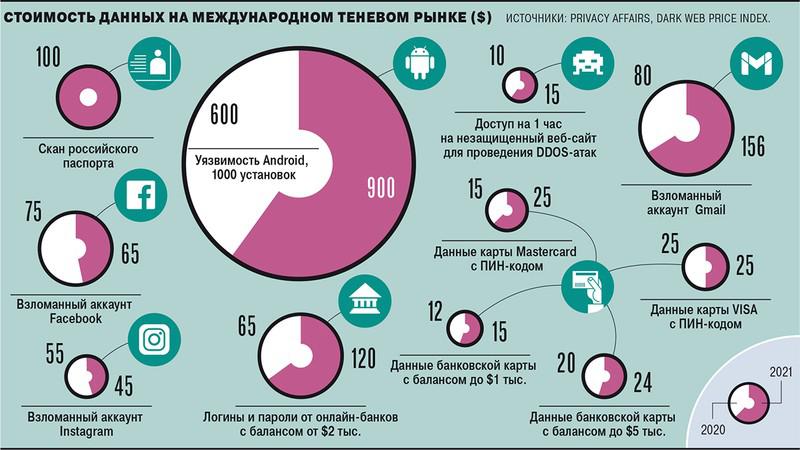

Сейчас, по данным Privacy Affairs, цены на различные товары и услуги на теневом рынке варьируются от $15 за данные банковской карты до $1 тыс. за продажу уязвимости в системе Android. Взломы различных площадок в интернете, по данным Positive Technologies, могут стоить от $40 за взлом почты до $4,5 тыс. за целевую атаку на компанию.

Добропорядочным компаниям и банкам, в свою очередь, придется еще пристальнее следить за безопасностью и увеличивать бюджеты на это направление. В 2020 году, по данным Cisco, средние расходы на защиту данных в российских организациях составили $1,4 млн. Но уже в 2021 году 52% российских компаний, по прогнозу PwC, планируют увеличить расходы на кибербезопасность, а 42% организаций хотят расширить штат сотрудников, занятых в этой сфере.

Maza хака

Украдены логины, пароли, контакты в Skype, MSN, Aim почти 3000 пользователей подпольного форума

Оригинал этого материала© Xakep.ru, 04.03.2021, Хакерский форум Maza пострадал от взлома

Мария Нефедова

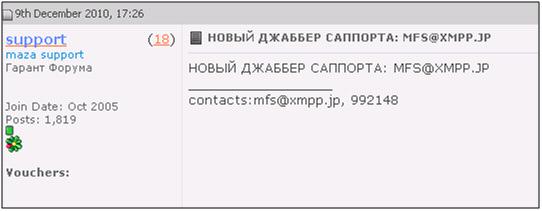

Специалисты компании Flashpoint https://www.flashpoint-intel.com/blog/breelite-cybercrime-forum-maza-breached-by-unknown-attacker/обнаружили утечку данных с закрытого русскоязычного хак-форума Maza (он же Mazafaka). Форум является одним из старейших в своем роде и работает с 2003 года. Как пишут эксперты, его основной контингент — это «самые изощренные киберпреступники и финансовые мошенники, многие из которых начали свою деятельность еще в середине-конце 1990-х годов».

Пока почти ничего неизвестно о злоумышленниках, которые скомпрометировали Maza. Вчера после успешного взлома они опубликовали на форуме предупреждение, гласящее: «Этот форум был взломан. Ваши данные были пропущены». Очевидно, русский язык не родной для атакующих, а сообщение было пропущено через онлайн-переводчик. Сообщается, что утекли данные примерно 3000 пользователей.

Судя по всему, с форума «утекли» включая идентификаторы пользователей, имена пользователей, адреса электронной почты, ссылки на мессенджеры, в том числе Skype, MSN и Aim, а также пароли, как хешированные, так и обфусцированные. При этом в теме обсуждения взлома некоторые пользователи заявляют, что была похищена лишь старая БД, тогда как другие пишут, что намереваются уйти на другой форум.

Эксперты Flashpoint отмечают, что известие о взломе Maza пришло вскоре после успешной компрометации другого русскоязычного хак-форума, Verified, который взломали 20 января 2021 года. После этого, 18 февраля 2021 года, новые администраторы Verified объявили о смене владельца ресурса и начали процесс деанонимизации предыдущих операторов Verified, известных под никами INC, VR_Support и TechAdmin. Новые администраторы заявили, что предыдущие владельцы сайта регистрировали IP-адреса всех пользователей Verified и в общей сложности собрали 3 801 697 адресов.

Пока неизвестно, будут ли взломщики Maza предпринимать аналогичные действия по захвату форума. Дело в том, что упомянутый выше администратор INC является (или раньше был) модератором Maza.

"Коммерсант", 05.03.2021, "Maza хака": За взломом может стоять антихакерская группировка TeaMp0isoN, говорит основатель компании «Интернет-Розыск» Игорь Бедеров. По словам господина Бедерова, утекшая база содержит данные более 2 тыс. профильных киберпреступников. Несмотря на стремительный рост числа атак, хакерской «элитой» организованы лишь 3% из них, указывает эксперт. База позволит идентифицировать часть инициаторов киберпреступлений, считает господин Бедеров. [...]

Скорее всего, причиной атаки стал личный или финансовый интерес, предполагает господин Бедеров. «Возможно, кого-то из участников оскорбили или недоплатили обещанные от мошеннической схемы деньги»,— рассуждает он. — Врезка К.ру

Maza уже взламывали раньше. Предыдущий хак произошел в феврале 2011 года, и тогда были скомпрометированы данные более чем 2000 пользователей, а также вся их переписка на форуме.

Взлом Maza в 2011 году

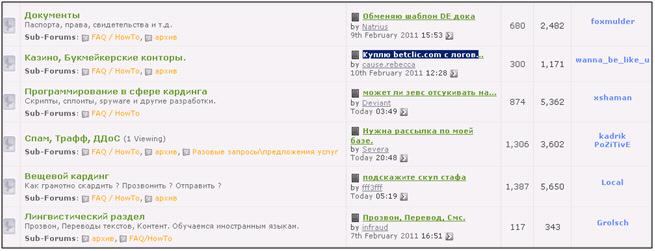

На форуме промышляли спамом, хакерскими атаками, выводом денег, торговлей учетными записями интернет-казино, фальшивыми документами

Оригинал этого материала© Xakep.ru, 26.02.2011, Взломаны крупнейшие cybercrime-форумы в РФ, Иллюстрации: via Xakep.ru

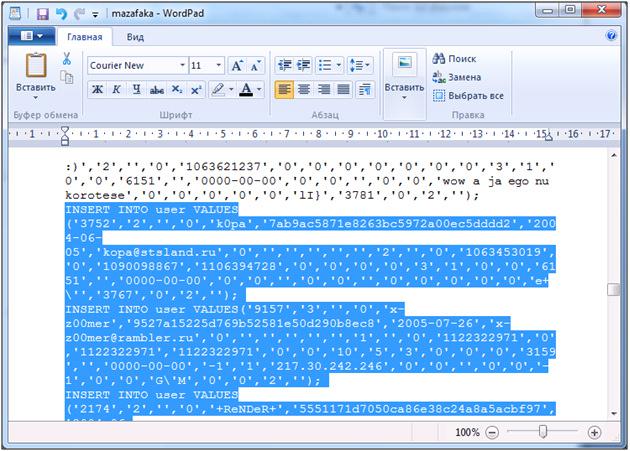

Самый известный на сегодняшний день закрытый форум киберпреступников "MAZA.la" (или как его еще называют, "MAZAFAKA"), администраторами которого являются Afx (предположительно Алексей), Render, 4x4 и Fiesta, подвергся 18 февраля массивной хакерской атаке, в результате чего база данных форума, состоящая из более чем двух тысяч пользователей, была похищена и стала доступна общественности.

Второй волной был атакован не менее приватный форум "Direct Connection", администратором которого является некий "k0pa", выходец группировки "CyberLords Team" — той же команды, членом которой являлся скандальный хакер из Новосибирска Евгений Аникин. Аналитики предполагают, между российскими кардерами началась своя "Интернет-война" за передел влияния в мире киберпреступности, предпосылки которой известны лишь только им.

MAZA.la

Данный форум являлся приватным и абсолютно закрытым, доступ туда был открыт только по наличию нескольких проверенных и авторитетных поручителей, уже имеющих учетную запись на форуме. Безопасность проекта обеспечивалась с учётом последних тенденций в области ИБ: применение цифровых сертификатов безопасности, встроенный антифишинговый фильтр и т.д. Кроме того, сервера проекта располагались в отвлеченной от всех возможных cybercrime-законов области — на Тайване.

"Киберпреступники пользуются самыми хитроумными схемами, а их места общения обладают высокой анонимностью, поэтому противостоять им может лишь схожий по мышлению контингент, разделяющий легальную сторону вопроса с правоохранительными органами", — сообщил Джозеф Бланк, представитель Анти-фродового командного центра RSA.

Структурно деятельность злоумышленников делилась на несколько категорий:

- изготовление поддельных документов (паспорта, водительские права, ценные

бумаги и поручения); - торговля учетными записями известных Интернет-казино, лотерейных агенств,

букмейкерских организаций; - организация несанкционированных массовых рассылок;

- разработка и создание вредоносного кода;

- организация сервисов по выводу незаконно полученных денежных средств.

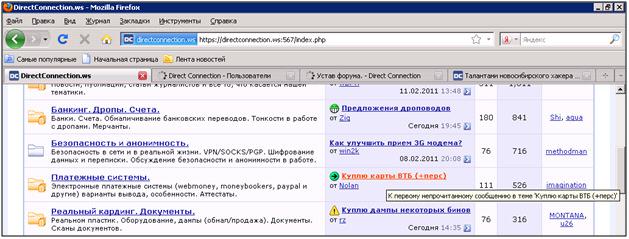

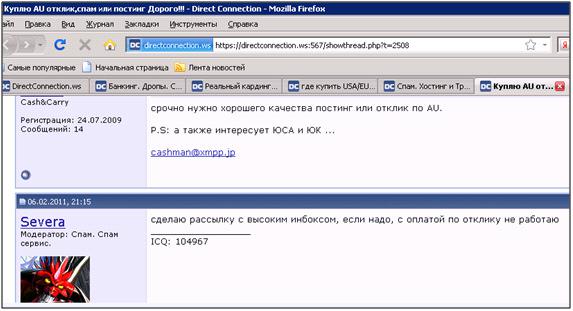

Direct Connection

DC — более закрытый форум, хотя лица там фигурируют абсолютно те же.

Цена взлома хакерского форума — от $1 млн

Оригинал этого материала© "Коммерсант", 19.03.2021, "Заработать на атаках за рубежом можно гораздо больше"

Юлия Степанова

О работе русскоязычных киберпреступных форумов и последствиях их взлома рассказал “Ъ” бывший российский хакер Павел Ситников.

— Когда и как появились русскоязычные хакерские форумы?

— Форумы появились в 1990-е годы для обмена информацией и общения между хакерами. Зарабатывать деньги на этих площадках они начали в 2000-е годы. Exploit изначально был открытым бесплатным форумом с технической направленностью: его участники обменивались информацией о способах взломов и уязвимостях. Позже форум стал более закрытым, а регистрация на нем стала стоить $100. Maza и Verified — закрытые площадки. На них в основном размещают мошеннические схемы. Регистрация на Maza стоит $1 тыс., для нее нужно иметь трех поручителей из числа участников форума.

— В утекшей базе Maza более 2 тыс. пользователей. Это реальное число участников форума?

— Думаю, реально на форуме общалось меньше чем 2 тыс. человек. В основном там сидели те, кто зарегистрировался с самого его основания. В последние годы на Maza редко появлялись новые посты. Но участники продолжали вести дела и обмениваться контактами в личных сообщениях. Они и представляют основную ценность при взломе форума. Денег на этой информации не заработаешь, но для органов это интересно.

— Как повлияют взломы форумов на хакерский бизнес?

— Главным последствием станет пополнение «доски почета» «Most wanted FBI» («Разыскивается ФБР»). Влияние взломов на хакерский бизнес и сообщество очень болезненно. Участники форумов десятилетиями вели на этих площадках бизнес, а после взломов об этом узнает общественность. Хакеры боятся быть раскрытыми.

— Могут ли подняться цены на киберкриминальные услуги?

— Думаю, цены на «пробив» поднимутся. Но связано это скорее с ужесточением политики Роскомнадзора и МВД против утечек персональных данных: требованием закрыть ботов-пробивщиков в Telegram, повышением штрафов за нарушения при обработке таких данных.

— Сколько может стоить взлом хакерского форума?

— От $1 млн за форум средней руки до бесконечности.

— Часто происходят такие взломы?

— Атаки на хакерские форумы были всегда, но успешные — практически всегда пытаются скрыть всеми возможными способами. На Exploit и раньше часто случались атаки. Обычно это происходит из-за внутренних разборок, например, кого-то из участников заблокировали или удалили и они мстят админам.

— Могут ли атаки на форумы быть ответом на атаки русскоязычных хакеров OldGremlin на российские же компании в прошлом году?

— У русскоязычных хакеров не принято работать по доменной зоне .ru. Это связано с тем, что, во-первых, нехорошо гадить там, где живешь, а во-вторых, заработать на атаках за рубежом можно гораздо больше. Я не думаю, что взломы форумов были ответом на прошлогодние атаки на российские компании, потому что я сомневаюсь в том, что это были атаки именно со стороны OldGremlin.

— С чем тогда могут быть связаны атаки на форумы?

— Нынешние атаки хакерских площадок — это показательная казнь. Работает одна группа, кто, пока неясно, но есть подозрения. Причина — передел сфер влияния. Стоят за этим те, кто имел или имеет непосредственное отношение к площадкам или их обслуживает. Маловероятно, практически невероятно, что это зарубежные хакерские группы или спецслужбы.