Программы, "отжимающие" деньги у пользователей

Оригинал этого материала© Хакер.Ру, 19.11.2013, Иллюстрации: Хакер.Ру

Малварь, бабло качай!

Владимир ТрегубенкоВ нынешних компьютерах и смартфонах хранятся живые деньги. Ну, пусть не хранятся, но уж доступ-то к ним вполне себе обеспечивается! Поэтому сейчас мы видим, что старые добрые методы, такие как шантаж, вымогательство и мошенничество, показывают себя на новом технологическом уровне. А у нас тем временем и обзорчик готов!

Как известно, времена идейных вирусописателей канули в Лету, в отдельно взятых странах наступил капитализм, и пишут вредоносный код теперь почти исключительно на коммерческой основе. Конечно, идейные люди остались, но они скорее поставщики интересных фишек и способов обхода механизмов безопасности операционной системы Windows, а другие, более ушлые люди реализуют эти наработки в своих вредоносных творениях. Вредоносность может быть, так сказать, прямая и косвенная. Одни трояны ориентируются на монетизацию аппаратных ресурсов и вычислительных мощностей конечных пользователей. Сюда относятся: организация прокси- и DDoS-атак, рассылка спама, bitcoin-майнинг, накрутка посещений сайтов (black SEO), переход по рекламным баннерам (click fraud). Яркий представитель группы — ZeroAccess. Эти вредоносные программы не причиняют непосредственный ущерб пользователю. Единственные неприятности от таких вредоносов — замедление работы компьютера и сбои в ней. А в современных условиях, когда вычислительные мощности стали достаточно большими, пользователь вообще может не подозревать, что его компьютер стал частью ботнета. Другие представители malware наносят пользователю ощутимый вред, в том числе финансовый. К этой категории относятся: программы-вымогатели, куда входят две разновидности — локеры и шифровальщики, хотя в последнее время границы между ними размываются; фейковые антивирусы, требующие денежку за установку (это проходит по категории «мошенничество»); вредоносные программы, предназначенные для кражи учетных данных пользователей, в том числе от систем дистанционного банковского обслуживания (ДБО), «классические» представители — Zeus и его последователи — SpyEye и Citadel.

Как ты можешь заметить, интерес правоохранительных органов к этим группам малвари будет отличаться. К первой группе интерес маленький, ко второй — большой, так как в первом случае пользователь максимум переставит себе ось, а во втором — побежит с заявой в полицию. Есть мнение, что таким образом некоторые трояномейкеры пытаются поменьше привлекать внимание к себе и своим поделкам.

Далее как раз и будут рассмотрены некоторые представители второй группы.

Есть еще третья группа — шпионские программы, как широкой (spyware), так и специальной (APT) направленности. Эта тема сейчас активно форсится всеми антивирусными вендорами, но обычных пользователей это, как правило, не касается. В данном случае монетизация достигается тем, что такие трояны добывают конфиденциальную информацию, за которую заказчики готовы заплатить кругленькую сумму.

Настораживает, что многие европейские фирмы (Gamma Group, Hacking Team) в открытую предлагают услуги по массовой установке так называемых «государственных» троянов, которые на бумаге предназначены для сотрудников правоохранительных органов и спецслужб, а по факту могут применяться любым, кто располагает соответствующими финансовыми средствами. По информации компании McAfee, разработчики трояна Citadel, уже ставшего «классикой», в настоящее время «ушли в тень», и стали внедрять шпионские модули, и, судя по всему, тоже начали предлагать свои услуги государственным и коммерческим организациям, занимающимся добыванием информации в интернете.

Винлокеры такие винлокеры

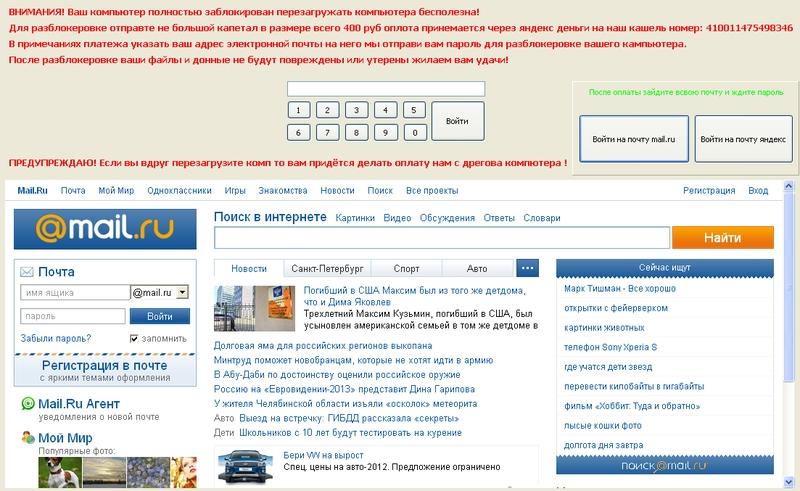

Впервые они появились в конце 2007 года. Широкое распространение получили зимой 2009–2010 годов, по некоторым данным оказались заражены миллионы компьютеров, преимущественно среди пользователей Рунета. В простейшем случае после загрузки ОС или даже до нее (встречались и такие экземпляры) показывалось красивое окошечко с требованием отправить каким-либо способом энную сумму злоумышленникам в обмен на код разблокировки. Общий совет от сотрудников антивирусных компаний — ничего не платите! Время «честных» винлокеров, содержащих в себе функционал автоудаления по коду, давно прошло, и сейчас эту нишу киберпреступности облюбовали детишки с непомерными амбициями. Многочисленные форумы запестрели постами с генераторами и исходными кодами локеров. Вот, например, одна поделка (см. рис. 1), на которую невозможно смотреть без смеха, — Winlock by DragonGang. Размер шедевра потрясает воображение — целых семь метров! Написан в среде Delphi 7. Код разблокировки 141989081989 хранится в исполняемом файле в открытом виде. Есть мнение, что текст намеренно написан в стиле незабвенного Джамшута и автор за счет этого пропиарился на весь интернет (в том числе и в этой статье). |

| Рис. 1. Локер-гастарбайтер |

Таким образом, рынок винлокеров сегментировался: с одной стороны выступают скрипткидисы с кулхацкерами, с другой — «ветераны» троянописательства, пишущие мультилокеры на манер ботсетей с собственными центрами управления.

Один из наиболее сложных и высокопрофессионально написанных буткитов Gapz также имеет в своем арсенале вредоносных модулей локер. Компонент с таким функционалом проверяет по IP-адресу местонахождение зараженного компьютера, и если жертва живет в Западной Европе или Америке, то система блокируется и выводится окно с требованием перевести определенную сумму на указанный счет. Отличает этот локер то, что он перехватывает изображение с подключенной к зараженному компьютеру веб-камеры и показывает его в окне с требованием оплаты.

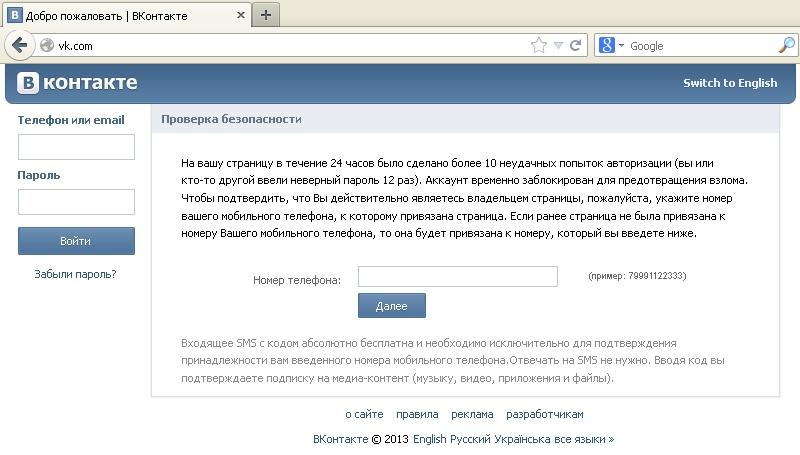

Особняком стоят локеры, которые блокируют доступ не к операционной системе, а к каким-либо популярным ресурсам из браузера. В апреле зафиксирован шквал запросов от пользователей о невозможности входа на сайты ВКонтакте, Одноклассники и Mail.ru. Вместо соответствующих интернет-ресурсов в окне браузера демонстрировались веб-страницы с сообщением о том, что профиль пользователя заблокирован в связи с подозрением на взлом аккаунта, и предложением ввести свой номер телефона. После ввода номера в SMS приходит код, который пользователь опять-таки посредством SMS должен подтвердить. По факту за отправку этого SMS снимается энная сумма денег. В ходе разбирательств было установлено, что все это — проделки малвари, заменяющей системный файл rpcss.dll на свой вредоносный код. ESET определяет эту угрозу как Win32/Patched.IB. Запущенный зловред подменяет DNS-запросы, возвращая IP подконтрольных злоумышленникам серверов, содержащих веб-страницы, имитирующие целевой ресурс — vk.com, odnoklassniki.ru, mail.ru. При этом в адресной строке браузера отображается правильный URL. Корректного метода лечения для всех многочисленных модификаций Win32/Patched.IB у большинства антивирусных продуктов на момент написания статьи нет. Для лечения вручную необходимо взять чистую rpcss.dll, загрузиться с LiveCD и заменить ей вредоносную библиотеку. Оригинальная rpcss.dll должна соответствовать версии, разрядности и установленным сервис-пакам установленной Windows (Patched.IB успешно работает как в XP, так и в Seven, в том числе x64).

Среди других угроз подобного типа можно отметить появление очередной модификации трояна семейства Mayachok. По информации антивирусных аналитиков Dr.Web, Trojan.Mayachok.18607 представляет собой совершенно самостоятельный вариант, написанный «по мотивам». В качестве примера подражания была взята логика трояна Mayachok.1, который получил широкое распространение во второй половине 2011 года. В настоящее время в ходу версия Trojan.Mayachok.2, имеющая функции буткита. Характерная черта семейства Trojan.Mayachok — использование веб-инжектов (см. рис. 2).

|

| Рис. 2. Вид одной из фейковых страниц Mayachok |

Жалкие последователи GPCode

Шифровальщики — это, пожалуй, самое неприятное, что можно подцепить в этих ваших интернетах. Все файлы определенных типов, например фотографии или документы Microsoft Office, шифруются и за ключ расшифровки требуют деньги. Очень актуальна эта проблема для малых коммерческих фирм, работающих с бухгалтерией при помощи продуктов 1С, — тем более что понятие о безопасности в таких конторах, как правило, отсутствует напрочь.Наиболее часто встречаются сейчас среди русскоязычных пользователей шифровальщики семейства Trojan-Ransom.Win32.Xorist (в терминологии «Лаборатории Касперского»), англоязычная версия также в наличии. При успешном срабатывании Xorist пользователь будет лицезреть веселенький текст следующего содержания:

«ПЯTНАДЦАTЬ ЧЕЛОВЕК НА СУНДУК МЕРТВЕЦА!

Хай! Пиплы! Комон на борт нашего «Летучего голландца».

Ваш компьютер взят на абордаж командой сомалийских пиратов.

Ваши файлы зашифрованы нашим морским криптографом Базоном Хикса.

Если вы мудрый и не скряга, не шизанутый депутат из фракции ЛДПР, то

мы готовы обменять вашу драгоценную инфу на жалкие бумажки, именуемые бабками.

Поверьте, бабло — зло — отдайте его нам. Алчных и неадекватных типов за борт.

Веселым и находчивым скидки. У вас три дня до отплытия корабля.

Для переговоров собираемся в кают-компании, SOS на мыло Номер компании <КОД> <E-MAIL>»

Как видно, ребята подобрались с юмором. Засилье Xorist объясняется сборкой его с помощью билдера, легкодоступного жадным детишкам.

Вот еще один образец послания от вымогателей (Trojan.Encoder.205 и Trojan.Encoder.215):

Все важные для Вас данные на этом компьютере (документы, изображения, базы данных, почтовая переписка и т. д.) зашифрованы с использованием уникального криптографического алгоритма.

Без специального программного обеспечения расшифровка одного файла с использованием самых мощных компьютеров займет около года.

Для того чтобы зашифрованные файлы стали доступны для дальнейшего использования, Вам необходимо связаться со специалистом по e-mail: specialmist@gmail.com.

Время ожидания ответа может составлять до 12 часов.

Переустановка операционной системы не поможет.

Проверка файлов антивирусом может их повредить.

Какое-либо изменение структуры файла не позволит его восстановить.

При поступлении угроз в наш адрес Ваши данные не будут расшифрованы.

Обращаем внимание, что файлы можно расшифровать только с использованием специального программного обеспечения, которое есть только у нас.

Заражение Trojan.Encoder.205 и Trojan.Encoder.215 происходит с использованием массовой рассылки сообщений электронной почты. Исполняемый файл шифровальщика с именем update.exe (написан на Delphi) размещается на удаленных серверах, шелл-код, который подгружает этот файл, располагается во вредоносном документе Microsoft Word и использует для своего запуска эксплуатацию уязвимости CVE–2012–0158.

Отдельные разработчики проявляют чуть больше изобретательности в реализации своих идей. Специалисты компании Dr.Web в этом году зафиксировали во Франции и Испании множество случаев заражения пользователей трояном ArchiveLock.20. Для шифрования он имеет на борту консольную версию WinRAR, при помощи которой создает по заранее составленному списку защищенные паролем самораспаковывающиеся архивы с файлами пользователя. Пароль может иметь длину более 50 символов. Исходные файлы зачищаются с диска, чтобы их было невозможно восстановить. Киберпреступники отличаются неслыханной наглостью и требуют за расшифровку 5000 долларов. ArchiveLock распространяется посредством bruteforce-атак на протокол RDP.

Для расшифровки ваших бесценных файлов нужно обратиться к специалистам антивирусных компаний. Отечественные конторы делают это на бесплатной основе и постоянно выпускают обновленные версии дешифровальщиков для отдельных видов угроз. К сожалению, некоторые их виды, например GPCode, оказались им не по зубам. Версия GPCode 2011 года может считаться неким «эталоном» шифровальщика, она использует Windows Crypto API и шифрует файлы пользователя случайным сеансовым ключом AES длиной 256 бит. Сеансовый ключ сохраняется в зашифрованном виде, шифрование производится открытым ключом RSA длиной 1024 бита, который находится внутри GPCode. Чтобы невозможно было восстановить их утилитами типа PhotoRec или GetDataBack, шифрованные данные пишутся прямо в исходный файл. Также эта уловка затрудняет использование метода plain text attack, суть которого заключается в определении сеансового ключа на основе пары файлов — исходного и зашифрованного. Для расшифровки необходимо перечислить определенную денежную сумму по реквизитам, оставленным злоумышленником, и переслать ему этот зашифрованный сеансовый ключ. Он расшифровывается при помощи закрытого ключа (находится у злоумышленника) и отправляется обратно пользователю, после чего файлы будут успешно расшифрованы. Единственная надежная защита от воздействия подобных программ — резервное копирование файлов. Стоит отметить, что автор GPCode совершенствовал свое детище аж с 2004 года! За это время код проделал долгий путь от использования «самопальных» алгоритмов шифрования до применения достаточно стойких алгоритмов RC4 и AES в совокупности с RSA, которые не под силу взломать (пока) всем IT-специалистам мира. В свете этого становится непонятно, почему шифровальщики нашего времени, подобные Xorist, тоже используют собственные «мегаразработки». Видно, современная криптография вкупе с необходимостью юзать Windows Crypto API или фришную реализацию криптофункций OpenSSL не дается нынешнему поколению кулхацкеров, только открывших для себя логическую функцию XOR.

Атаки на системы ДБО

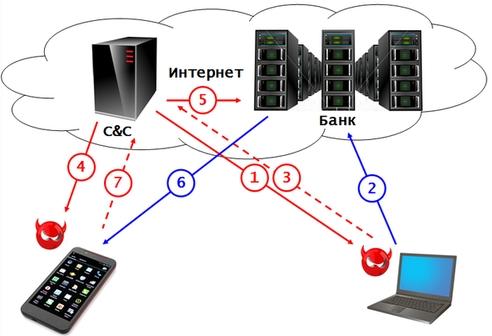

Сама идея троянов, ворующих учетные данные пользователей ДБО, не нова. Для противодействия им была придумана технология двухфакторной аутентификации. Многие наверняка знают, что это такое, а для тех, кто не знает, поясним — кроме логина и пароля, используется дополнительный элемент, в качестве которого выступает специальный код (так называемый mTan — mobile transaction authentication number — мобильный код аутентификации транзакций), который приходит в SMS. Однако методы кражи учетных данных с каждым годом становятся все изощреннее. Бурное развитие технологий, в частности массовое распространение смартфонов, играет на руку злоумышленникам и создает лазейки для обхода двухфакторной аутентификации. Первопроходцами в этом деле стали семейства Zeus и SpyEye. Схема обхода следующая (см. рис. 3): |

| Рис. 3. Схема обхода двухфакторной аутентификации |

- Персональный компьютер заражается каким-либо способом — например, через PDF- или doc-файл, пришедший по почте.

- В момент, когда пользователь логинится на сайт банка, троян на лету прямо в браузере модифицирует HTML-страницу при помощи веб-инжекта и добавляет поля «Номер мобильного телефона» и «Версия мобильной ОС» (Android, BlackBerry, iOS, Symbian или другая).

- После ввода данных пользователем они отправляются на командный сервер злоумышленникам.

- Пользователю приходит SMS со ссылкой на приложение для его телефона. В терминологии антивирусных контор приложения получили названия ZitMo (Zeus-in-the-Mobile) и SpitMo (SpyEye-in-the-Mobile), чуть позже к ним присоединился CitMo (Carberp-in-the-Mobile).

- После закрепления на смартфоне у злоумышленников есть все необходимое — логин, пароль и канал доставки SMS с кодом, запрос на транзакцию поступает в банк.

- Банк высылает SMS.

- Троян в смартфоне скрытно, не показывая пользователю, отсылает на командный центр полученный в SMS mTan, при помощи которого злоумышленники подтверждают транзакцию.

В схеме возможны вариации, например, ссылка на мобильную версию зловреда может внедряться прямо в страницу банка в виде QR-кода. Также некоторые банки фиксируют IP клиента, и в этом случае транзакция инициируется трояном с зараженной машины, которая выступает в качестве своеобразного прокси. К слову сказать, двухфакторная аутентификация более распространена в Европе, чем в Америке, поэтому ZitMo и SpitMo в большей степени ориентированы на Евросоюз. В противовес этому CitMo, да и сам Carberp был ориентирован на пользователей из России.

В качестве одного из последних громких дел с уводом денежных средств можно вспомнить акцию Eurograbber, раскрытую в конце 2012 года. Согласно отчету компаний Check Point Software Technologies и Versafe, денежные средства на сумму около 36 миллионов евро были украдены с более 30 тысяч корпоративных и частных банковских счетов. В ходе акции Eurograbber использовалась очередная модификация Zeus на пару с ZitMo.

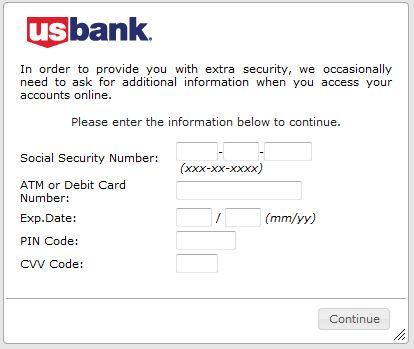

Из последних новинок в сфере банковских троянов эксперты отмечают появление весной 2013 года нового варианта трояна Gozi. Последняя его версия, обнаруженная сотрудниками компании Trusteer, содержит функционал MBR-буткита. Компонент, запускаемый буткитом после загрузки операционной системы, ожидает запуска браузера Internet Explorer и внедряет вредоносный код в рабочие процессы браузера, что позволяет перехватывать содержимое HTTP-запросов и ответов для последующей модификации.

|

| Рис. 4. Модифицированная Gozi банковская форма ввода |

Кроме VNC, можно попробовать использовать «легитимные» утилиты удаленного администрирования, слегка подрихтовав их напильником. Именно так поступают создатели трояна Carberp, ориентированного на кражу банковских реквизитов. Используемые ими продукты: в 2010 году — BeTwin Thinsoft for RDP и TeamViewer, в 2011-м — Mipko Personal Monitor и в 2012-м — Ammyy Admin. Их исполняемые модули не модифицировались, что позволяло сохранить легальную цифровую подпись — на первых порах это неплохо сбивало с толку антивирусные продукты. Злоумышленники просто создавали вредоносную DLL с именем одной из импортируемых библиотек, например tv.dll для TeamViewer, а оригинальную переименовывали (в ts.dll). Библиотека tv.dll передавала код доступа к компьютеру на управляющий сервер и служила переходником к ts.dll, из которой вызывались оригинальные функции. Все компоненты помещались в самописный инсталлятор (дроппер), который сохранял их в каталоге, доступном на запись (Application Data), и прописывал в автозагрузку. В 2010-м подобные вещи часто делали с Remote Admin, да и теперь на форумах спрашивают иногда, хотя все уже на ура палится. Между прочим, данный метод сейчас активно используется и в шпионских целях. По результатам анализа Центра глобальных исследований и анализа угроз «Лаборатории Касперского» (GReAT), одна из киберпреступных групп, названная TeamSpy Crew, провела серию целевых атак, направленных против политических деятелей и правозащитников на территории СНГ и восточноевропейских стран, при этом для организации несанкционированного доступа использовалась как раз «зловредная» версия TeamViewer. [...]

***

Глоссарий

Веб-инжект — это технология, позволяющая изменить содержимое веб-страницы на стороне клиента (в браузере) и добавить туда своей контент. Технология базируется на инжекте вредоносного кода в адресное пространство браузеров и перехвате всех HTTP-запросов и ответов от сервера. Под веб-инжектами также понимают файлы, содержащие информацию, для каких сайтов, на какой странице, в каком ее месте, что нужно поменять. Для кодинга таких файлов трояномейкеры нанимают толковых ребят, в совершенстве владеющих HTML и JavaScript, ну или пишут сами. При посещении пользователем интересующего злоумышленников сайта вредоносный код вставляет в ответ сервера JavaScript-код (в отдельных случаях отмечалось использование библиотеки jQuery), который и подменяет контент исходной страницы, например добавляет на форму ввода поля, которых изначально там не было.VNC (Virtual Network Computing) — система удаленного доступа к рабочему столу компьютера, использующая протокол удаленного кадрового буфера (RFB). По сети с одного компьютера на другой передаются нажатия клавиш на клавиатуре и движения мыши и отображается содержимое экрана. Программа, принимающая ввод пользователя, называется сервером, программа, отображающая удаленный экран, называется клиентом (или viewer).

RFB (remote frame buffer) — протокол прикладного уровня для доступа к графическому рабочему столу. Его можно применять для графических оконных систем, таких как Windows и X-Window в *nix-системах. Суть RFB — передача прямоугольных областей экрана. Для уменьшения трафика используются различные методы определения, какая область экрана обновилась и какое сжатие использовать при передаче. [...]