Поисковик АНБ: найдутся все

Как спецслужбы США работают с миллиардами записей перехваченных телефонных переговоров, СМС, e-mail, номеров SIM-карт, геолокации

Оригинал этого материала© CNews.ru, 26.08.2014, АНБ США создало собственный "секретный Google", Иллюстрации: via The Intercept

Сергей Попсулин

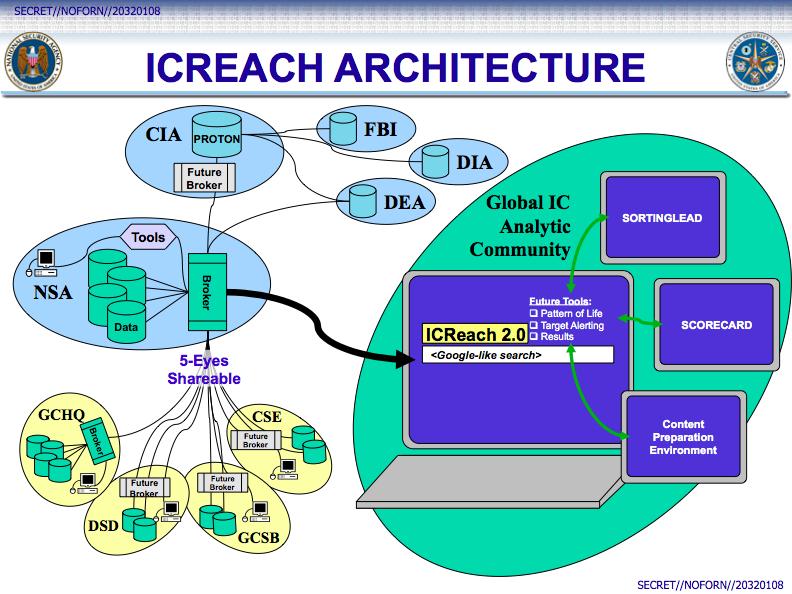

Агентство национальной безопасности (АНБ) США разработало собственную поисковую систему наподобие Google.com, к которой имеют доступ более двух десятков силовых струтур, включая ФБР, ЦРУ и Управление по борьбе с наркотиками (Drug Enforcement Administration, DEA). Об этом сообщило издание The Intercept со ссылкой на новые секретные документы, обнародованные Эдвардом Сноуденом (Edward Snowden).

Новость была упомянута в Twitter министром связи и массовых коммуникаций РФ Николаем Никифоровым. «АНБ/NSA США разработало поисковик для ваших незаконно перехваченных и сохраненных телефонных переговоров, смс, e-mail», — прокомментировал он.

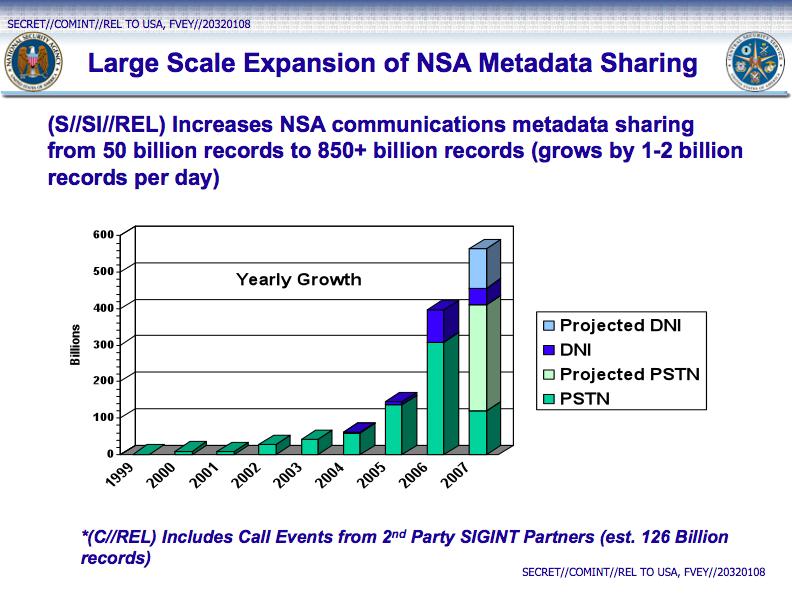

База данных поисковой системы ICREACH содержит миллиарды записей метаданных, касающихся частных сеансов связи иностранных граждан и миллионы записей, касающихся граждан США, к которым не были предъявлены какие-либо обвинения.

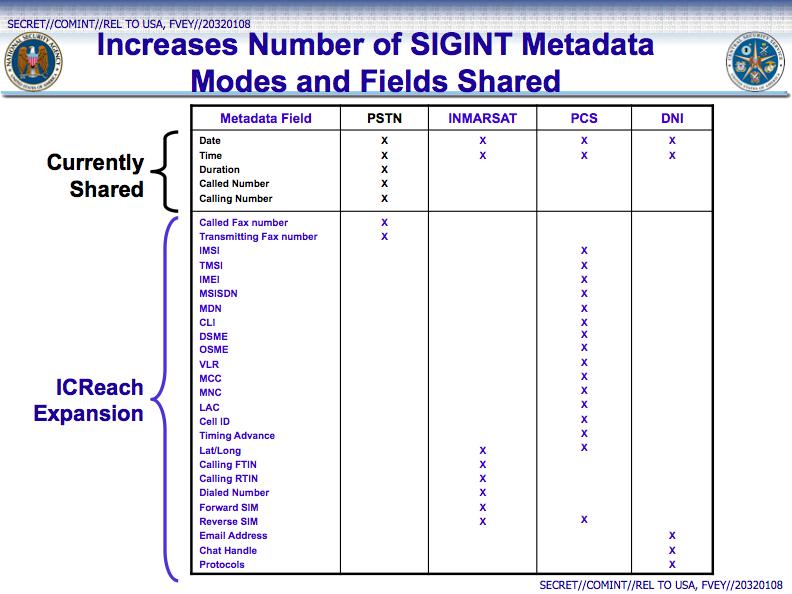

[Газета.Ру, 26.08.2014, "В разведку со своим Google": ICREACH способна собирать и обрабатывать 2–5 млрд новых записей в день, в том числе более 30 различных видов метаданных об электронных письмах, телефонных звонках, переписок в интернете и SMS-сообщений, а также геолокационные данные.

Метаданные содержат информацию о переписке — адресата и отправителя электронного письма, дату и время, когда оно было отправлено, или дату и время телефонных звонков, однако не содержимое самого сообщения и не аудиозапись звонка. [...]

Ранее газета The Guardian сообщала, что ICREACH не связана напрямую с базой данных АНБ, в которой хранятся данные о телефонных разговорах простых американцев в соответствии с секцией 215 закона по борьбе с терроризмом. В отличие от базы данных 215, доступ к которой есть только у небольшого числа сотрудников АНБ и которая может использоватьcя только в ходе связанных с терроризмом расследований, ICREACH дает доступ к огромным массивам информации множеству аналитиков для поиска «иностранной разведки» — а это намного более расплывчатый термин, чем «контртерроризм». — Врезка К.ру]

Метаданные, к которым поисковая система дает доступ, включают номера телефонов, уникальные номера SIM-карт, адреса электронной почты и др. Эта информация может быть использована для отслеживания перемещений людей, составления списка их друзей, родственников и знакомых, предсказания последующих действий, выяснения религиозной принадлежности и политических предпочтений.

Используя специальные указатели, пользователи системы могли искать информацию, связанную с определенными людьми. Например, список телефонных номеров, по которым определенный человек звонил за последний месяц. Система обладает максимально простым интерфейсом с поисковой строкой и выдает результаты на отдельной странице.

В одном из документов говорится, что работа над системой ICREACH началась в 2005 г. и была обусловлена необходимостью разведывательного сообщества иметь доступ к метаданным и способностью АНБ собирать такие данные в больших объемах.

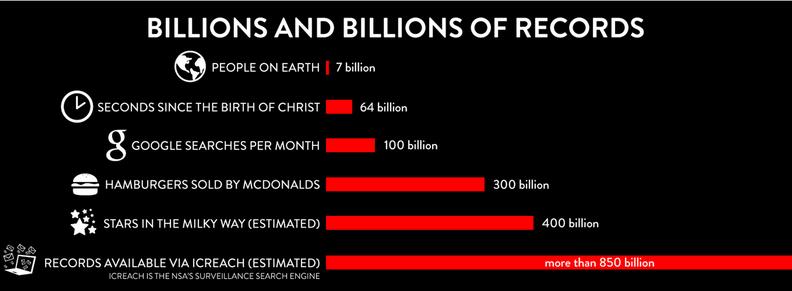

Тестовый запуск состоялся в 2007 г. под руководством бывшего директора АНБ Кита Александера (Keith Alexander). Ежегодный бюджет на содержание был определен в интервале $2,5-4,5 млн. Когда система заработала в полную силу, неизвестно. Но предполагается, что в конечном счете АНБ удалось перевыполнить план и собрать свыше 850 млрд записей метаданных, о которых говорилось изначально. В отчете за 2010 г. сообщалось, что ICREACH стала основным инструментам для обмена данными среди спецслужб.

Как пишет The Intercept, новые обнародованные документы впервые доказывают, что АНБ в течение многих лет предоставляла прямой доступ к секретным данным различным силовым структурам.

Помимо силовых структур США, доступ к ICREACH имели страны-партнеры, входящие в группу Five Eyes: Канада, Великобритания, Новая Зеландия и Австралия.

[SecurityLab.ru, 26.08.2014, "АНБ передавала персональные данные американцев иностранным спецслужбам": Данные передавались австралийскому Управлению радиотехнической обороны (ASD), английскому Центру правительственной связи (GCHQ), новозеландскому Бюро защиты правительственных коммуникаций (GCSB), канадскому Центру безопасности коммуникаций (CSE) и американскому ФБР. Все партнеры АНБ могли получить свободный доступ к информации американской спецслужбы. — Врезка К.ру]

По мнению экспертов, опрошенных The Intercept, система ICREACH могла быть использована силовыми структурами США для слежки за подозреваемыми без разрешения суда. Когда они узнавали о том, что подозреваемый действительно нарушает закон, они представляли суду другие улики. При этом реальный источник информации скрывался.

Информация об ICREACH — очередная порция сведений, обнародованная бывшим системным администратором АНБ Эдвардом Сноуденом, получившим вид на жительство в России на три года. В недавнем интервью журналу Wired он рассказал, что пойти на этот шаг его заставила ложь, которой представители агентства часто пользовались на публике.

["Русская планета", 26.08.2014, "Google не для всех": Предшественником ICREACH был проект CRISSCROSS, который разрабатывали в начале 1990 годов ЦРУ и Администрация по контролю за соблюдением законов о наркотиках. Эти ведомства создали систему баз данных, позволяющую анализировать списки номеров и звонков для установления связей между лицами, которые по тем или иным причинам интересуют разведку.

В первый раз проект был применен для идентификации латиноамериканцев, подозреваемых в торговле наркотиками. Испытания прошли успешно, и CRISSCROSS стали активно применять государственные агентства. В 1999 году к проекту имели доступ такие ведомства, как АНБ, Разведывательное управление Министерства обороны США и ФБР. Эти организации активно снабжали CRISSCROSS новой информацией.

После успешного старта проекта к нему присоединили инициативу PROTON, позволявшую аналитикам хранить и изучать дополнительные типы данных. В их число входили коды, используемые для идентификации мобильных телефонов, геолокационная информация, текстовые сообщения, номера паспортов и сведения о пассажирах самолетов. Содержались в базе данных и обращения за визой, а также выдержки из докладов ЦРУ.

С помощью PROTON можно было идентифицировать человека по его поведению. Как говорится в служебной записке АНБ, система позволяла «идентифицировать граждан, имеющих отношение к двум или более целям; идентифицировать потенциально новые номера телефона цели, а также идентифицировать сети организаций на основе их контактов с той или иной группой».

К середине 2000 годов ведомство признало эти системы несовременными. Агентство особенно отмечало провалы американской разведки в Ираке и то, что проекты не помогли предотвратить теракты 11 сентября 2001 года. Тогда в АНБ было принято решение о разработке новой системы ICREACH, лишенной недостатков предшественников. — Врезка К.ру]

***

|

| Схема работы ICReach |

|

| Рост объема записей, доступных для обмена с партнерами АНБ: с 50 млрд до более 850 млрд |

|

| Расширение перечня мета-данных перехваченных коммуникаций |

|

|

Людей на Земле — 7 млрд Секунд с рождения Иисуса Христа — 64 млрд Поисковых запросов в Google в месяц — 100 млрд Гамбургеров, проданных в McDonalds — 300 млрд Звезд в галактике Млечный Путь (приблизительно) — 400 млрд Записей, доступных в поисковике ICReach (приблизительно) — более 850 млрд |